Linux, Networking & Security sont les domaines qui m’intéressent.

Burp Suite

À propos de Burp Suite

- Cette plate-forme est conçue spécifiquement pour le test d’applications Web.

- Il peut également agir en tant que proxy.

(Il s’agit d’un proxy, mais pas dans le sens où il masquera votre adresse IP ; il nous permettra plutôt d’examiner tous les paquets, requêtes HTTP et réponses que vous envoyez en accédant à une page.)

- Cela nous permettra d’intercepter différentes demandes, de les modifier puis de les transmettre à la page Web.

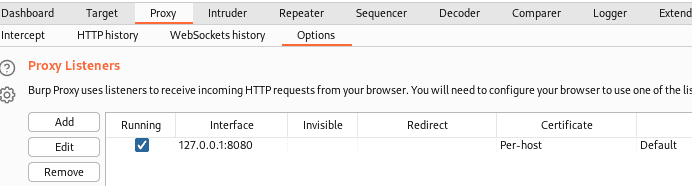

Configurer Burp Suite en tant que proxy sur Firefox

Étape 1

Ouvrez l’outil Burp Suite GUI et accédez aux options sous l’onglet Proxy

En dessous de « auditeurs proxy », ajouter le interface comme 127.0.0.1:8080 (si ce n’est déjà fait)

Onglet Options sous Proxy

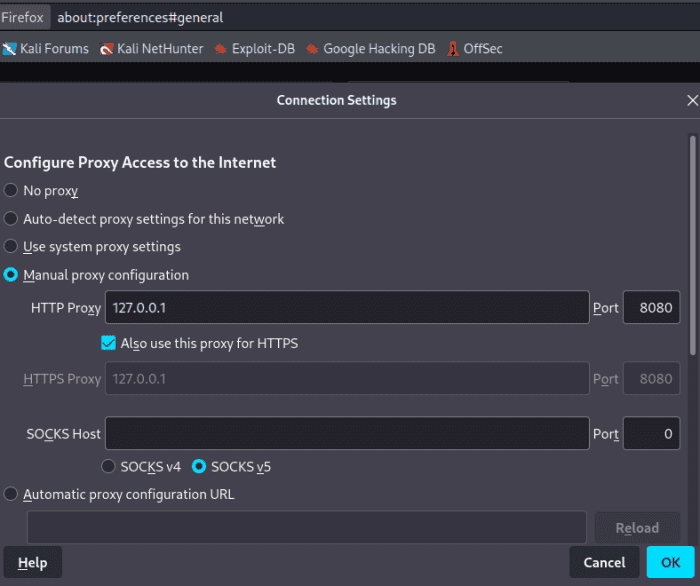

Étape 2

Démarrez votre navigateur Web et accédez à

Paramètres →Général →Paramètres réseau

En dessous de Configurer les paramètres d’accès proxy utilisation configuration manuelle du proxy et ajouter la même interface que nous avons utilisé ci-dessus.

Paramètres de connexion dans les préférences de Firefox.

REMARQUE:

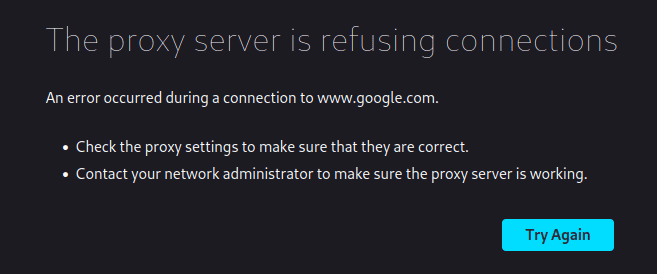

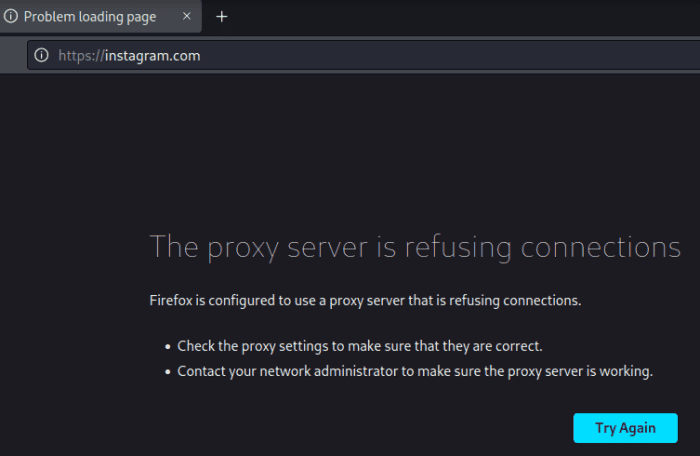

- Maintenant, à ce stade, vous pouvez accéder à n’importe quel site Web « HTTP », mais lorsque vous ouvrez un site Web « HTTPS », vous obtiendrez ce type d’erreur.

Le serveur proxy refuse la connexion.

- Pour résoudre ce problème, vous devez télécharger le certificat Burp CA et l’ajouter à nos certificats Firefox.

Faites défiler pour continuer

Étapes pour résoudre le problème ci-dessus

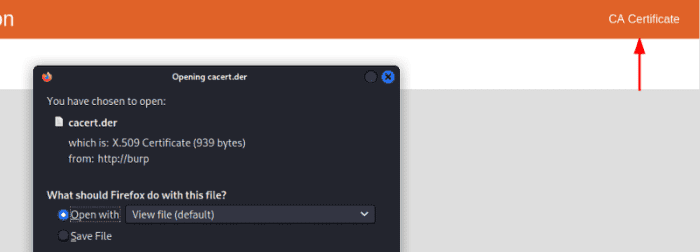

Accédez à « http://burp » et téléchargez le certificat « cancer.der ».

Téléchargement du certificat CA

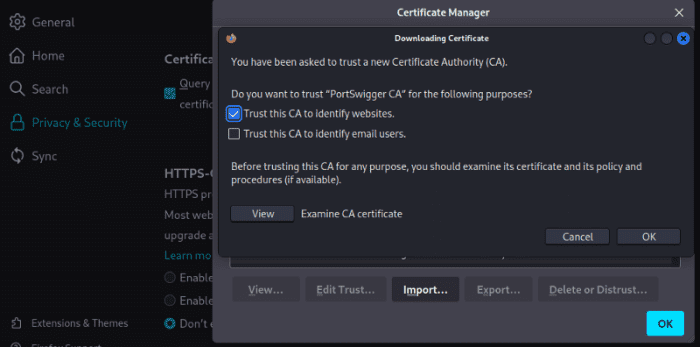

Importer le certificat dans Firefox en naviguant vers

Paramètres → Confidentialité et sécurité → Certificats (Afficher les certificats) → Autorités (Importer)

Importation du certificat CA

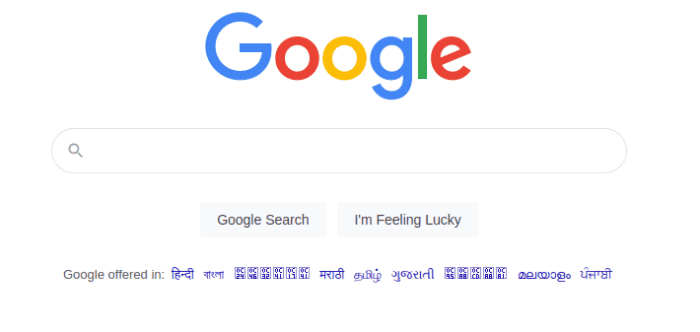

Vous pouvez désormais accéder à n’importe quel site Web, qu’il utilise le protocole « HTTP » ou « HTTPS ».

Capable d’accéder à Internet

REMARQUE: Dans le cas où votre Burp Suite est fermée, vous ne pourrez accéder à aucun site Web. Donc, avant de démarrer Firefox, assurez-vous de lancer Burp Suite.

Serveur proxy refusant les connexions

Options couramment utilisées dans Burp Suite

Noter: J’utiliserai les pages Web vulnérables d’owaspbwa pour présenter les exemples.

Intercepter

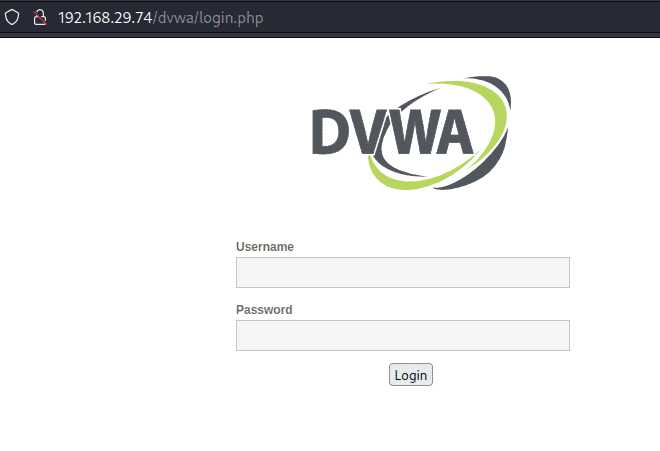

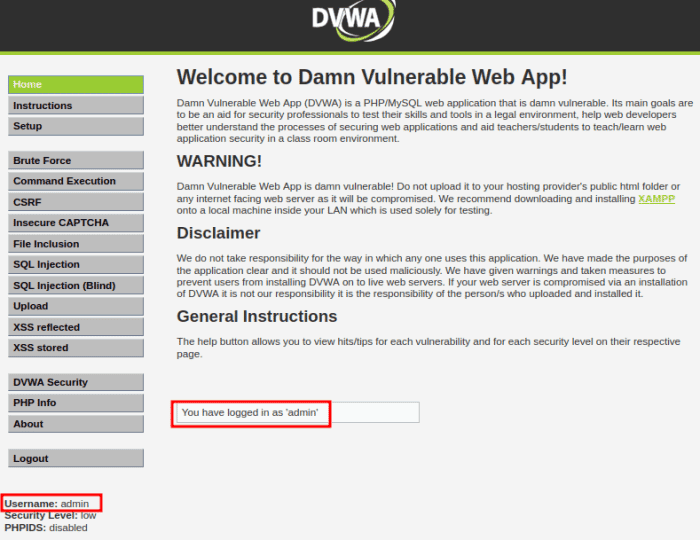

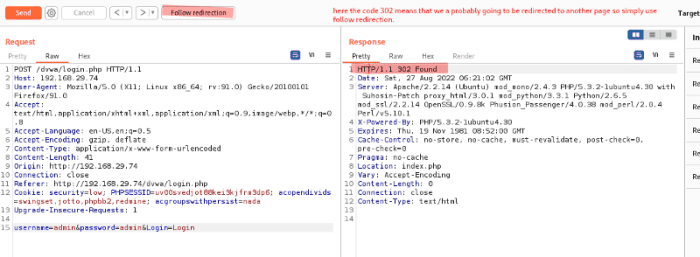

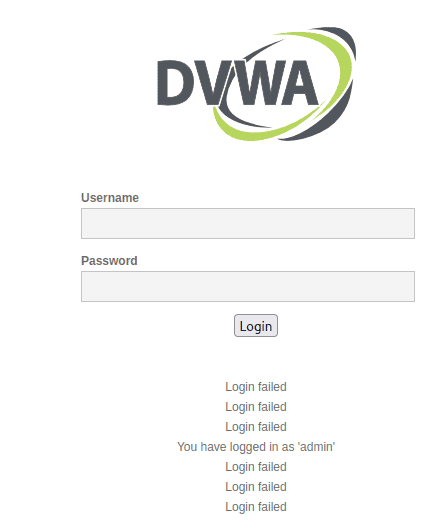

- Considérons la page dvwa dans la machine vulnérable owaspbwa comme exemple.

Visitez la page de connexion de dvwa, saisissez le nom d’utilisateur et le mot de passe comme « test » et interceptez la demande de connexion

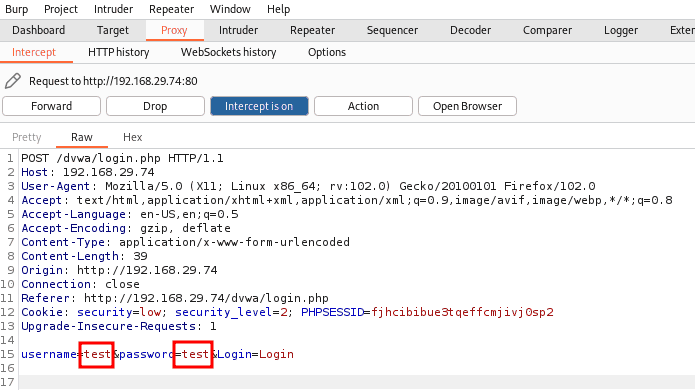

- Si l’interception est activée, Burp Suite bloquera le trafic sortant et affichera la demande sous l’onglet Proxy→Intercept dans l’application Burp Suite.

- Vous pouvez maintenant modifier les en-têtes HTTP et d’autres valeurs, puis transférer la demande pour voir les modifications apportées au site Web.

Va changer le champ nom d’utilisateur et mot de passe

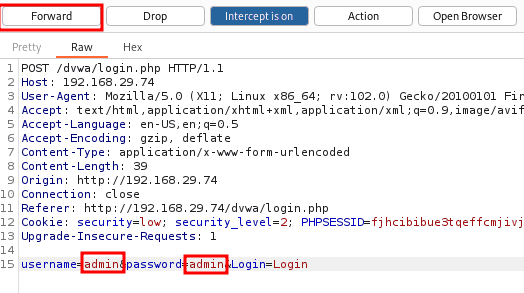

- Ici, nous allons changer les champs nom d’utilisateur et mot de passe en « admin », puis transférer la demande et désactiver l’interception.

Le paquet est transféré après avoir changé le nom d’utilisateur en « admin » et le mot de passe en « admin ».

Connexion réussie en tant qu’administrateur.

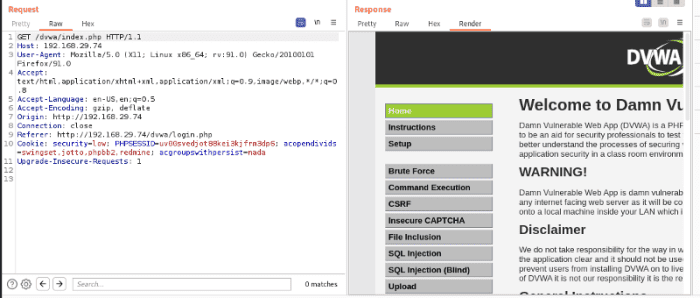

Répétiteur

- A l’aide d’un répéteur, vous pouvez envoyer une requête autant de fois que vous le souhaitez avec ou sans modification.

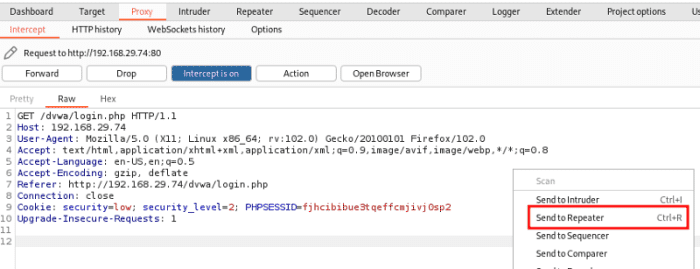

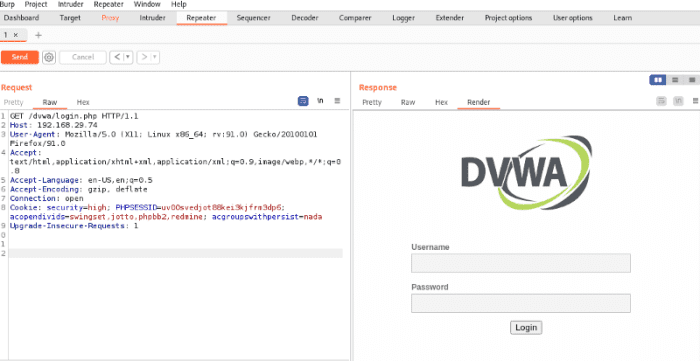

- Par exemple, rechargeons la page de connexion dvwa et interceptons-la à nouveau dans notre Burp Suite.

- Cliquez maintenant avec le bouton droit de la souris et envoyez la requête interceptée au répéteur.

- Vous pouvez modifier la demande ici, et lorsque vous la soumettez, vous pouvez voir les changements qui apparaissent immédiatement sur le site Web (sous render) ou le code de réponse (sous Pretty).

- Rechargeons la page de connexion → envoyer au répéteur → modifier le nom d’utilisateur et le mot de passe en ‘admin’ → suivre la redirection.

Ici le code 302 signifie que l’on va probablement être redirigé vers une autre page donc il suffit de cliquer sur « Suivre la redirection »

Connexion réussie en tant qu’administrateur.

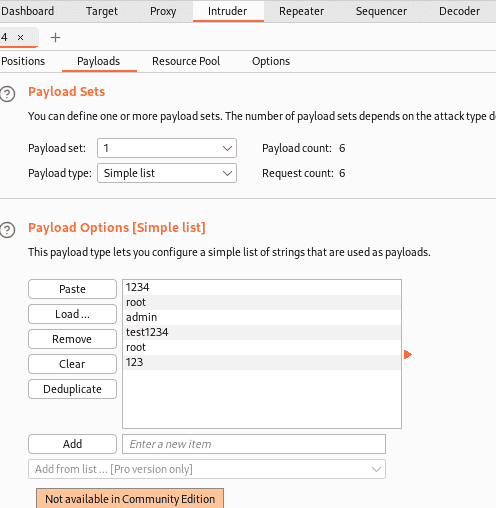

Intrus

- Il peut être considéré comme quelque chose fait pour les attaques par force brute.

- Les utilisateurs peuvent modifier n’importe quelle section de la demande et la transmettre, mais nous pouvons également mettre à jour des parties spécifiques de la demande en lisant notre liste.

Exemple

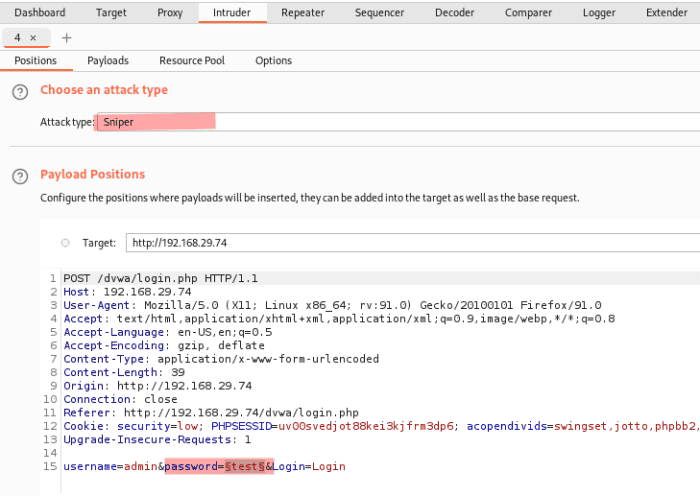

- Pour la même page de connexion (/dvwa/login.php)

- Recharger la page de connexion → envoyer à Intruder → Ajouter des charges utiles → spécifier la cible et l’attaque à effectuer → lancer l’attaque.

Ajoutez vos charges utiles

- Spécifiez le champ cible et le type d’attaque que vous souhaitez effectuer.

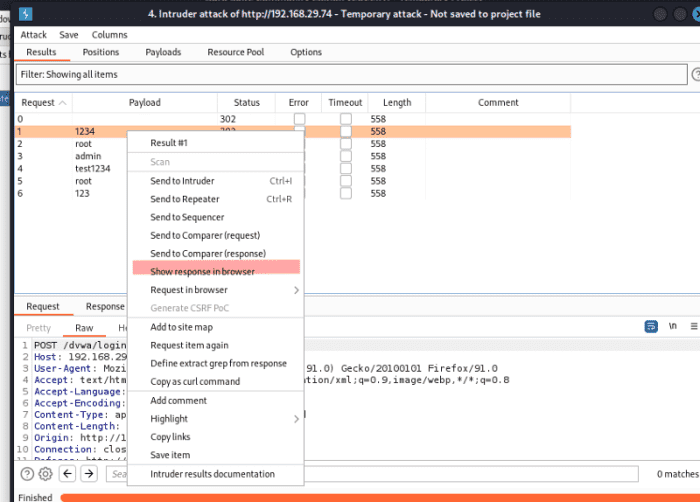

- Il est maintenant temps de lancer l’attaque.

- Copiez et collez l’URL dans le navigateur (assurez-vous de désactiver l’interception)

- Nous pouvons voir que le 4ème mot correspondait à notre mot de passe qui était « admin » (le 0ème était une chaîne vide).

Cet article est exact et fidèle au meilleur de la connaissance de l’auteur. Le contenu est uniquement à des fins d’information ou de divertissement et ne remplace pas un conseil personnel ou un conseil professionnel en matière commerciale, financière, juridique ou technique.

© 2022 Ashutosh Singh Patel